Stellen Sie sich vor, Sie haben gerade einen wichtigen Vertrag mit einem neuen Kunden abgeschlossen. In Ihrer Freude senden Sie ihm die erste Datei - vielleicht ein Entwurf oder eine Referenzliste. Was Sie nicht wissen: Im Hintergrund dieser Datei versteckt sich der Name Ihres alten Arbeitgebers, interne Projekt-Codes und sogar das Datum, an dem ein früherer Kollege am Dokument gearbeitet hat. Für den Laien sieht alles harmlos aus. Für einen erfahrenen Betrachter ist es jedoch wie ein offenes Buch.

Dieses Phänomen ist als "Freelancer-Metadata-Problem" bekannt und stellt eine massive Sicherheitslücke dar. Es geht nicht nur um unbedachte Klicks, sondern um systemische Schwachstellen in digitalen Lieferungen. Die jüngsten Fälle, insbesondere das große Datenleck auf der Plattform Fiverr, zeigen, wie schnell sensible Informationen über frühere Arbeitgeber und Kunden öffentlich werden können, wenn Metadaten nicht richtig bereinigt werden.

Was genau ist das Metadata-Problem?

Metadaten sind im Grunde „Daten über Daten“. Wenn Sie ein Word-Dokument (DOCX) erstellen, speichert die Software automatisch Informationen wie Ihren Namen als Autor, den Zeitpunkt der letzten Bearbeitung, die Gesamtzahl der Bearbeitungsstunden und manchmal sogar den Pfad zur Vorlage. Für Freelancer ist dies problematisch, weil diese Dateien oft als Portfolio-Beispiele oder Beweise für Qualifikationen hochgeladen werden.

In diesen Dateien stecken oft Restspuren aus früheren Engagements. Dazu gehören:

- PII (Personally Identifiable Information): Steuernummern, Adressen aus früheren Lebensläufen.

- Kundenlisten und Kontaktinformationen von vorherigen Projekten.

- Passwörter oder API-Schlüssel, die versehentlich in Code-Kommentaren oder Dokumentationen stehen bleiben.

- Informationen über frühere Arbeitgeber, die durch Firmen-Namen-Felder oder Kopfzeilen sichtbar werden.

Das Problem entsteht an der Schnittstelle zwischen drei Faktoren: Der Notwendigkeit für Freelancer, ihre Fähigkeiten nachzuweisen, dem Vorhandensein dieser residualen Metadaten und der unzureichenden Sicherheitsinfrastruktur der Plattformen, auf denen diese Dateien gehandhabt werden.

Der Fiverr-Vorfall: Ein Warnschuss für die Branche

Ein drastisches Beispiel für diese Gefahr war der Vorfall auf der Gig-Arbeitsplattform Fiverr. Der Sicherheitsforscher Morpheuskafka entdeckte, dass Tausende privater Dateien öffentlich zugänglich waren. Dies geschah nicht durch einen komplexen Hack, sondern durch eine Fehlkonfiguration der Infrastruktur.

Fiverr nutzte den Dienst Cloudinary zum Speichern von Bildern und PDFs. Anstatt gesicherte URLs zu verwenden, die nur autorisierten Nutzern Zugriff gewähren, wurden öffentliche Links erstellt. Diese Links wurden auf HTML-Seiten platziert, die von Suchmaschinen wie Google gecrawlt und indiziert wurden. Das Ergebnis? Dokumente mit Steuerformularen (wie IRS Form 1040), Personalausweisen und vertraulichen Verträgen waren über einfache Suchanfragen auffindbar.

| Datentyp | Risikobewertung | Häufigkeit |

|---|---|---|

| Identitätsdokumente (Ausweise) | Hoch | Häufig |

| Steuerdokumente & Finanzdaten | Kritisch | Mittel |

| API-Schlüssel & Passwörter | Kritisch | Selten aber schwerwiegend |

| Vorherige Kundenverträge | Hoch | Häufig |

Die Ironie des Falles: Während diese sensiblen Dokumente ungeschützt im Internet lagen, schaltete die Plattform gleichzeitig Werbung für Steuermeldedienste. Dieser Vorfall unterstreicht, dass Sicherheit kein Selbstläufer ist und dass selbst große Plattformen anfällig für fundamentale Architekturfehler sein können.

Warum Ihre DOCX-Datei ein Geheimnis verrät

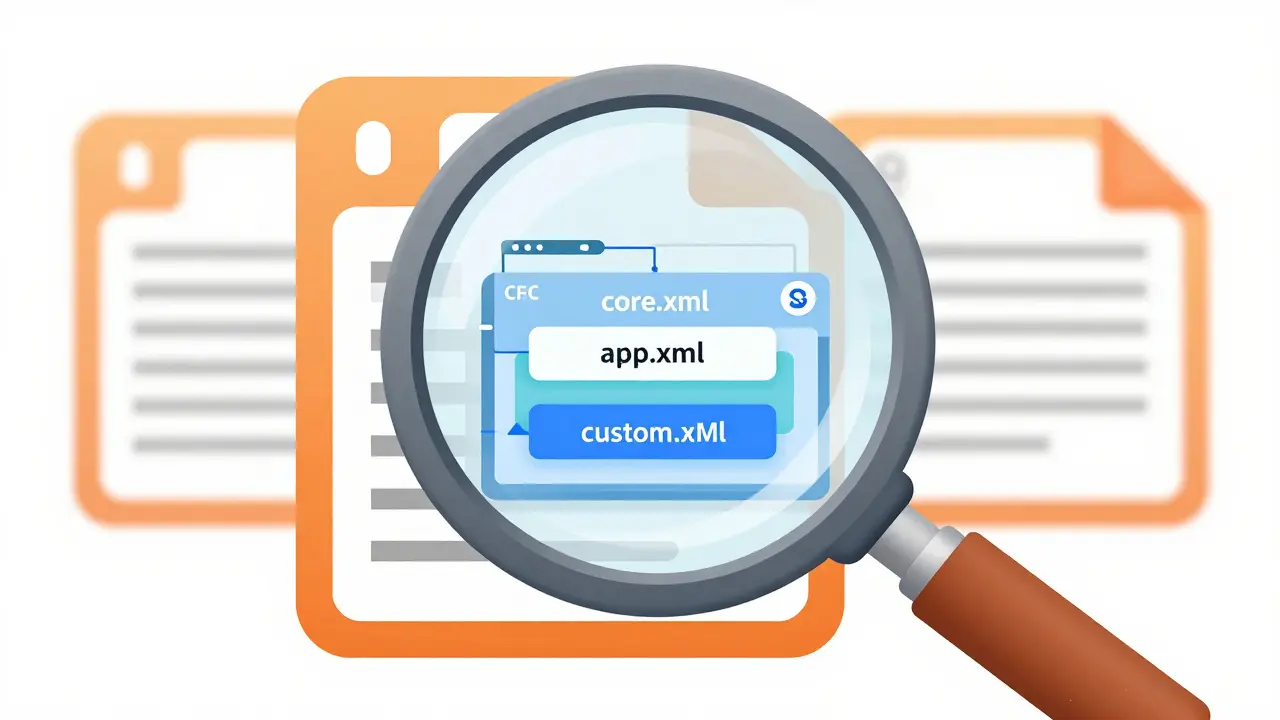

Um zu verstehen, wie man sich schützt, muss man wissen, wo die Daten stecken. Moderne Office-Dateien wie DOCX, XLSX und PPTX sind eigentlich ZIP-Archive, die XML-Strukturen enthalten. Die Metadaten verteilen sich auf drei Hauptbereiche:

- Kerneigenschaften (core.xml): Hier finden sich Autor, Titel, Stichworte und das Datum der Erstellung.

- Anwendungseigenschaften (app.xml): Hier wird gespeichert, wie lange an dem Dokument gearbeitet wurde, welcher Rechner verwendet wurde und welche Firma hinter dem Dokument steht.

- Benutzerdefinierte Eigenschaften (custom.xml): Oft hinzugefügt durch Templates oder Add-Ins, können hier spezifische Projektnamen oder interne IDs stecken.

Bei OpenDocument-Formaten (ODT, ODS) funktioniert das ähnlich, wobei die Daten meist in einer Datei namens meta.xml liegen. Das Problem ist, dass diese Informationen auch dann erhalten bleiben, wenn Sie das Dokument nur kopieren oder per E-Mail versenden. Viele Nutzer glauben fälschlicherweise, dass das Löschen sichtbarer Texte reicht - doch die technischen Hinterlassenschaften erzählen eine andere Geschichte.

Praktische Lösungen: Wie Sie Metadaten sicher entfernen

Es gibt verschiedene Wege, dieses Risiko zu minimieren. Die einfachste Methode ist die Verwendung spezialisierter Tools, die genau dafür entwickelt wurden. Eine bewährte Lösung ist Vaulternals Metadata Remover. Dieses Tool arbeitet vollständig clientseitig, was bedeutet, dass Ihre Datei niemals einen Server verlässt. Das ist besonders wichtig, wenn es um vertrauliche Entwürfe oder juristisch relevante Dokumente geht.

Warum ist das wichtig? Bei vielen Online-Tools wird die Datei hochgeladen, verarbeitet und dann wieder heruntergeladen. Dabei besteht immer ein theoretisches Risiko, dass Daten zwischengespeichert oder kompromittiert werden. Mit einem browserbasierten Ansatz bleibt jeder Byte auf Ihrem Gerät. Sie können dies sogar selbst überprüfen, indem Sie die Netzwerkkonsole Ihres Browsers öffnen, während das Tool läuft - es findet keine Upload-Aktivitäten statt.

Neben der Entfernung bietet solch ein Tool oft auch eine Inspektionsfunktion. Bevor Sie etwas löschen, sollten Sie sehen, was dort drinsteckt. Vielleicht ist ein Feld wie "Letzte Änderung durch" noch mit dem Namen Ihres Ex-Chefs belegt. Oder die "Gesamt-Bearbeitungszeit" verrät, dass Sie mehr als 50 Stunden an einem Projekt gearbeitet haben, das eigentlich nur 10 Stunden kosten sollte.

Checkliste für sichere Freelancer-Lieferungen

Um professionell zu wirken und Risiken zu vermeiden, sollten Sie folgende Schritte in Ihren Workflow integrieren:

- Inspektion vor Versand: Nutzen Sie einen Viewer, um alle Metadaten zu prüfen. Achten Sie besonders auf Autorennamen und Firmenangaben.

- Bereinigung durchführen: Entfernen Sie Core-, App- und Custom-Eigenschaften. Vergessen Sie nicht, dass Track Changes und Kommentare separat behandelt werden müssen - sie werden oft nicht standardmäßig gelöscht.

- Formatkonvertierung: Manchmal hilft es, ein Word-Dokument in ein neutrales PDF umzuwandeln, wobei Sie dabei ebenfalls die Metadaten des PDFs bereinigen sollten.

- Keine echten Credentials: Laden Sie niemals echte Steuerformulare oder Ausweise hoch. Erstellen Sie stattdessen bereinigte Versionen, die die notwendigen Informationen zeigen, ohne sensible Details preiszugeben.

- Zwei-Faktor-Authentifizierung: Schützen Sie Ihre Accounts auf Freelancer-Plattformen, damit im Falle eines Lecks nicht auch Ihr Zugangskonto gefährdet ist.

Denken Sie daran: Ein sauber gereinigtes Dokument signalisiert Professionalität. Es zeigt dem Kunden, dass Sie Wert auf Datensicherheit legen - sowohl auf seine als auch auf Ihre eigene.

Langfristige Perspektiven und Plattform-Verantwortung

Der Fall von Fiverr und ähnliche Vorfälle bei HR-Plattformen wie Employer Flexible zeigen, dass die Verantwortung nicht allein beim einzelnen Freelancer liegt. Plattformbetreiber müssen sicherstellen, dass ihre Drittanbieter-Infrastrukturen korrekt konfiguriert sind. Öffentliche URLs für private Dokumente sind ein No-Go. Zudem sollte die Industrie Standards entwickeln, wie Qualifikationsnachweise ohne Offenlegung sensibler personenbezogener Daten möglich sind.

Für uns als Worker heißt das jedoch: Wir können uns nicht darauf verlassen, dass andere unsere Fehler korrigieren. Die Kontrolle über unsere digitalen Fußabdrücke liegt in unserer Hand. Durch den regelmäßigen Einsatz von Metadaten-Entfernern und ein gesteigertes Bewusstsein für diese Unsichtbaren Gefahren schützen wir nicht nur unsere Privatsphäre, sondern auch unsere berufliche Reputation.

Kann ich Metadaten in Word einfach selbst löschen?

Ja, Microsoft Office bietet einen sogenannten "Dokumenteninspektor". Dieser entfernt viele Standard-Metadaten. Allerdings funktioniert er nicht auf allen Betriebssystemen gleich gut und kann benutzerdefinierte Eigenschaften übersehen. Für maximale Sicherheit, besonders bei Mac oder Linux, ist ein externes Tool empfehlenswert.

Was passiert mit meinen Track Changes?

Track Changes (Nachverfolgung) enthalten oft sehr sensitive Informationen, da sie zeigen, wer wann was geändert hat. Die meisten einfachen Metadaten-Remover löschen diese nicht automatisch. Sie müssen aktiv entscheiden, ob Sie diese Änderungen ablehnen/annehmen und dann die resultierende Datei bereinigen wollen.

Ist es sicher, Online-Tools zur Bereinigung zu nutzen?

Nur wenn sie clientseitig arbeiten. Wenn Ihre Datei auf einen Server hochgeladen wird, geben Sie die Kontrolle ab. Tools wie Vaulternals Metadata Remover verarbeiten die Datei direkt in Ihrem Browser via WebAssembly, sodass keine Daten übertragen werden. Prüfen Sie dies ggf. über die Netzwerkanzeige Ihres Browsers.

Warum ist das Fiverr-Leak so kritisch?

Weil es zeigte, dass private Nachrichten und Dateien zwischen Freelancern und Kunden durch eine einfache Fehlkonfiguration öffentlich suchmaschinen-indizierbar wurden. Es handelte sich nicht um einen gezielten Hack, sondern um mangelnde Sicherheitsarchitektur bei der Dateispeicherung.

Gilt das auch für PDF-Dateien?

Absolut. PDFs speichern ebenfalls Metadaten wie Erstellungssoftware, Autor und Bearbeitungshistorie. Auch hier gilt: Vor dem Versenden immer inspizieren und bereinigen, besonders wenn das PDF aus einem Word-Dokument generiert wurde.