Stellen Sie sich vor, eine einzelne Organisation stiehlt innerhalb weniger Stunden 1,5 Milliarden Dollar aus einer digitalen Wallet. Das klingt wie ein Drehbuch für einen Hollywood-Heist, ist aber die Realität, wenn die Lazarus Group ist eine staatlich geförderte Cyberkriminellen-Organisation aus Nordkorea, die unter dem Reconnaissance General Bureau (RGB) operiert und weltweit Krypto-Börsen sowie Finanzinstitutionen angreift. Diese Gruppe ist kein gewöhnlicher Hacker-Kollektiv; sie ist ein strategisches Werkzeug eines Regimes, das Kryptowährungen nutzt, um internationale Sanktionen zu umgehen und sein Atomwaffenprogramm zu finanzieren. Das Problem ist: Ihre Methoden sind so raffiniert, dass selbst die modernsten Sicherheitsvorkehrungen oft wirkungslos bleiben.

Die Anatomie eines Mega-Raubzugs: Der Fall Bybit

Um zu verstehen, wie die Lazarus Group arbeitet, müssen wir uns den Angriff auf die Krypto-Börse Bybit im Februar 2025 ansehen. Hier wurde ein neuer Standard für digitalen Diebstahl gesetzt. Die Hacker stahlen etwa 401.000 Ethereum, was einem Wert von rund 1,46 Milliarden Dollar entsprach. Aber sie haben nicht einfach nur ein Passwort erraten. Der Angriff verlief in vier präzise geplanten Phasen.

Alles begann mit gezieltem Spear-Phishing. Dabei wurden Schlüsselpersonen bei Bybit kontaktiert, um Zugriff auf die Benutzeroberflächen und die Signaturberechtigungen der Cold Wallets zu erhalten. Im nächsten Schritt schufen die Angreifer Transaktionen, die absolut legitim aussahnen, um Gelder von einer sicheren Cold Wallet in eine Hot Wallet zu verschieben. Der eigentliche Geniestreich passierte jedoch beim CEO Ben Zhou. Während er eine routinemäßige Transaktion autorisierte, hatten die Hacker den Frontend-Code der Safe Wallet Software bereits manipuliert. Die Software zeigte dem CEO eine korrekte Zieladresse an, während im Hintergrund die Gelder an die Adressen der Lazarus Group umgeleitet wurden.

Die Strategie der „Kreuzkontamination“ beim Geldwaschen

Nachdem die Gelder gestohlen wurden, beginnt das schwierigste Spiel: das Verschleiern der Spuren. Die Lazarus Group nutzt hierfür eine Taktik, die Analysten als Kreuzkontamination bezeichnen. Anstatt die Beute eines einzelnen Raubzugs in einer Kette zu bewegen, mischen sie Gelder aus verschiedenen Hacks.

Ein Bericht von Elliptic zeigte beispielsweise, dass gestohlene Mittel von Stake.com mit Vermögenswerten aus dem Atomic Wallet Hack vermengt wurden. Wenn Gelder aus verschiedenen Quellen über verschiedene Blockchains hinweg an dieselben Adressen geschickt werden, wird es für Ermittler fast unmöglich, den genauen Weg eines einzelnen Coins zurückzuverfolgen. Sie nutzen zudem dezentrale Börsen, um Ethereum in Bitcoin oder Dai zu tauschen, was die Überwachung durch zentrale Institutionen erschwert.

| Ziel | Zeitraum | Geschätzter Verlust | Hauptmethode |

|---|---|---|---|

| Ronin Network | 2022 | 620 Millionen $ | Fake-Jobangebot / PDF |

| Atomic Wallet | 2025 | 100 Millionen $ | Wallet-Exploits |

| Stake.com | 2025 | 41 Millionen $ | Social Engineering |

| Bybit | Februar 2025 | 1,5 Milliarden $ | Frontend-Manipulation |

Fortschrittliche Angriffswaffen: Mehr als nur E-Mails

Die Gruppe hat sich weit über einfache Phishing-Mails hinausentwickelt. Eine ihrer gefährlichsten Untergruppen, TraderTraitor, zielt direkt auf die Lieferkette und Cloud-Plattformen ab. Sie entwickeln täuschend echte Trading-Apps, die anfangs völlig normal funktionieren. Doch im Hintergrund gibt es versteckte Update-Mechanismen, die eine Verbindung zu Command-and-Control-Servern herstellen.

Sobald die App installiert ist, wird ein AES-256 verschlüsselter Payload ausgeliefert. Dabei kommt oft der MANUSCRYPT Remote Access Trojan zum Einsatz. Dieses Programm kann Systeminformationen ausspähen, beliebige Befehle ausführen und - was am wichtigsten ist - gezielt nach Wallet-Keys und Zugangsdaten suchen. Wenn Sie also eine App aus einer nicht offiziellen Quelle laden, öffnen Sie möglicherweise die Tür für einen staatlichen Geheimdienst.

Besonders perfide ist ihr Vorgehen auf Plattformen wie LinkedIn. Hacker geben sich als Recruiter aus und bauen über Wochen eine Beziehung zu Sicherheitsforschern auf. Sie schicken keine dubiosen Links, sondern bieten spannende Karrierechancen an. Erst wenn das Vertrauen gefestigt ist, erfolgt der Angriff. Das zeigt, dass die menschliche Psychologie oft die größte Schwachstelle im System ist.

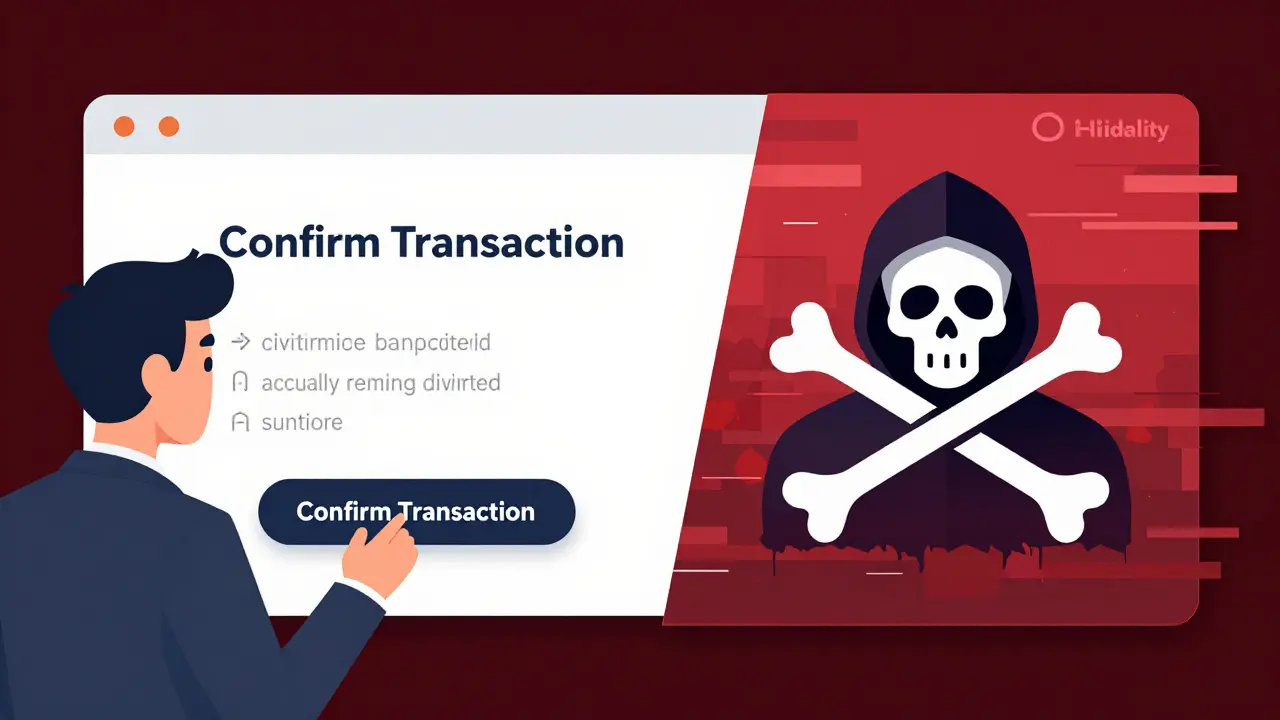

Warum Multi-Sig-Wallets nicht mehr ausreichen

Viele Krypto-Börsen vertrauen auf Multi-Signature-Wallets (Multi-Sig). Die Idee ist simpel: Für eine Transaktion müssen mehrere autorisierte Personen digital unterschreiben. Das soll verhindern, dass ein einzelner gehackter Account das gesamte Vermögen leert. Aber die Lazarus Group hat einen Weg gefunden, dieses System zu unterlaufen.

Sie greifen nicht die Signatur selbst an, sondern die Ebene, auf der die Signatur erstellt wird: das User Interface (UI). Indem sie die Frontend-Software manipulieren, sehen die Unterzeichner eine legitime Transaktion, während die tatsächliche Datenübertragung an die Blockchain bereits verändert wurde. Wenn der CEO auf „Bestätigen“ klickt, unterschreibt er technisch gesehen den Diebstahl seiner eigenen Gelder, ohne es zu wissen. Das beweist, dass technische Sicherheit ohne eine abgesicherte Anzeigeebene wertlos ist.

Schutzmaßnahmen und die Zukunft der Krypto-Sicherheit

Wie kann man sich gegen einen Gegner wehren, der über die Ressourcen eines Staates verfügt? Die Branche lernt mühsam dazu. Bybit konnte zwar 40 Millionen Dollar zurückgewinnen, doch der Verlust von 1,5 Milliarden zeigt, dass die aktuellen Protokolle unzureichend sind. Experten empfehlen heute einen mehrschichtigen Ansatz.

- Hardware-Isolierung: Die Trennung von Hot- und Cold-Wallets muss absolut strikt sein, inklusive der Nutzung von Air-Gapped-Systemen für die Signatur.

- Frontend-Verifizierung: Anstatt sich auf die Anzeige der Wallet-Software zu verlassen, sollten Transaktionsdaten über unabhängige Tools verifiziert werden.

- Psychologisches Training: Mitarbeiter müssen lernen, dass auch legitime Plattformen wie LinkedIn als Eintrittstor für Spionage dienen können.

- Echtzeit-Monitoring: Der Einsatz von KI-gestützten Systemen, die ungewöhnliche Transfermuster erkennen, bevor die Gelder in Mixer-Dienste fließen.

Solange Nordkorea durch Krypto-Raubzüge eine effiziente Finanzierungsquelle für seine Militärprogramme findet, wird die Intensität der Angriffe nicht nachlassen. Wir stehen vor einer existenziellen Herausforderung: Die Architektur des Krypto-Ökosystems muss grundlegend überdacht werden, um gegen staatliche Akteure resistent zu werden.

Was ist die Lazarus Group genau?

Die Lazarus Group ist eine staatlich gesteuerte Hackergruppe aus Nordkorea. Sie arbeitet für das Reconnaissance General Bureau (RGB) und hat das Ziel, Devisen und Kryptowährungen zu stehlen, um die wirtschaftlichen Sanktionen gegen das Land zu umgehen und militärische Programme zu finanzieren.

Wie funktioniert das Spear-Phishing der Gruppe?

Im Gegensatz zu Massen-Spam nutzt die Gruppe hochgradig personalisierte Ansätze. Sie recherchieren ihre Opfer auf Plattformen wie LinkedIn, geben sich als attraktive Arbeitgeber aus und bauen über einen längeren Zeitraum Vertrauen auf, bevor sie schädliche Dateien oder Links versenden.

Warum helfen Multi-Sig-Wallets nicht gegen Lazarus?

Lazarus greift oft die Benutzeroberfläche (Frontend) an. Während die Multi-Sig-Logik im Hintergrund korrekt funktioniert, wird dem Nutzer auf dem Bildschirm eine falsche Information angezeigt. Der Nutzer unterschreibt somit eine präparierte Transaktion, in der die Zieladresse bereits durch die Hacker ersetzt wurde.

Was ist der MANUSCRYPT Trojaner?

MANUSCRYPT ist ein Remote Access Trojan (RAT), der Teil der Angriffskette der Gruppe ist. Er ermöglicht den Hackern den Fernzugriff auf infizierte Systeme, das Ausspähen von privaten Schlüsseln und die Ausführung von beliebigen Befehlen auf dem Computer des Opfers.

Wie wird gestohlene Krypto-Währung gewaschen?

Die Gruppe nutzt sogenannte Mixing-Techniken und dezentrale Börsen (DEX). Dabei werden Gelder aus verschiedenen Raubzügen vermischt und in andere Coins wie Bitcoin oder Dai getauscht, um die Blockchain-Analyse zu erschweren und die Herkunft der Mittel zu verschleiern.

13 Kommentare

Klar, alles nur ein Zufall dass ausgerechnet Nordkorea das macht und nicht die CIA 🙄 Die Story mit dem Frontend-Hack ist doch perfekt aufgesetzt damit wir alle Angst vor unserem eigenen Bildschirm haben während die wirklichen Puppenspieler im Hintergrund lachen

Es ist schlichtweg peinlich, dass ein CEO auf eine manipulierte UI reinfällt. Eine absolute Katastrophe für die Kompetenz in der Branche 🤡 Wer solche Sicherheitslücken ignoriert, verdient es eigentlich, sein Geld zu verlieren, da die eigene Inkompetenz hier das größte Risiko darstellt

Das mit dem Frontend-Trick ist ja mal richtig fies ausgedacht. Da wird einem quasi die Realität verbogen, während man denkt, man macht alles richtig. Ein digitaler Taschenspielertrick auf Steroiden!

Es ist wichtig zu verstehen, dass Technik allein nie die Lösung ist. Die Kombination aus menschlichem Vertrauen und technischer Manipulation ist das eigentliche Problem. Wir müssen als Community lernen, dass Verifizierung über mehrere unabhängige Wege der einzige Weg ist, um wirklich sicher zu sein

Ich stimme zu, dass ein ganzheitlicher Ansatz notwendig ist. Vielleicht könnten wir gemeinsam überlegen, wie solche Verifizierungsprozesse in kleinere Projekte integriert werden können, um auch dort die Sicherheit zu erhöhen

Absolut lächerlich dass diese Amateure überhaupt noch Erfolg haben 💅 Man muss einfach nur einen Verstand haben und nicht auf jeden Link klicken den man im Netz findett. Wer so dumm ist, solltte sein Geld gar nicht erst investieren lol 😂

Echt krass wie die das machen! 😱 Aber gut, dass es jetzt diese Tipps zum Schutz gibt. Hardware-Wallets sind echt ein Gamechanger 🚀🔐

Leute wir müssen echt aufpassen!! 🌟 Installiert bloß keine Apps von irgendwelchen unbekanten Seiten, das ist so riskant. Bleibt wachsam und helft anderen dabei sich abzusichern!!

Ich finde es stark, dass hier so offen über die Fehler gesprochen wird. Das hilft uns allen, aus den Fehlern der anderen zu lernen. Besonders der Punkt mit dem psychologischen Training ist Gold wert, da wir oft unsere eigene Intuition unterschätzen

Vertrauen ist die Währung des Internets. Wenn diese bricht, bleibt nur noch die kalte Logik des Codes. Eine bittere Wahrheit

Die Strategie der Kreuzkontamination ist wirklich clever. Es macht die Blockchain-Analyse zu einem Albtraum für die Ermittler, wenn die Spuren so systematisch vermischt werden

Wir solten uns nicht auf diese Hacker verlassen sondern unsere eigenen Grenzen hart verteidign. Es ist eine Schande dass solche Staaten uns angreifen aber unser Stolz muss uns retten

Klingt nach viel Stress