Stell dir vor, du kannst deine Krankenakten, deine Banktransaktionen oder deine genetischen Daten verschlüsselt an eine Cloud senden - und trotzdem genau berechnen lassen, ob du ein erhöhtes Risiko für eine Krankheit hast, ohne jemals deine Originaldaten preiszugeben. Das ist nicht Science-Fiction. Das ist homomorphe Verschlüsselung.

Diese Technik löst ein Problem, das traditionelle Verschlüsselung seit Jahrzehnten nicht kann: Sie schützt Daten nicht nur, wenn sie gespeichert („at rest“) oder übertragen („in transit“) werden, sondern auch, wenn sie genutzt werden („in use“). In einer Welt, in der Cloud-Dienste immer mehr Daten verarbeiten, ist das ein Game-Changer. Besonders für Blockchain-Anwendungen, die Transparenz und Sicherheit verlangen, aber trotzdem Privatsphäre bewahren müssen, ist homomorphe Verschlüsselung ein Schlüsseltechnologie.

Was ist homomorphe Verschlüsselung - einfach erklärt

Normalerweise musst du Daten entschlüsseln, bevor du damit rechnen kannst. Eine Zahl wie 5 wird zu einem zufälligen, unlesbaren Block aus Bits. Du kannst damit nichts anfangen - bis du den Schlüssel hast und sie wieder zurückrechnest. Homomorphe Verschlüsselung macht das anders. Sie behält eine geheime mathematische Beziehung zwischen der verschlüsselten Zahl und der echten Zahl bei.

Das bedeutet: Wenn du zwei verschlüsselte Zahlen addierst, erhältst du ein Ergebnis, das, wenn du es entschlüsselst, genau die Summe der Originalzahlen ergibt. Multiplizierst du zwei verschlüsselte Werte, bekommst du die verschlüsselte Multiplikation. Es ist wie mit speziellen Handschuhen: Du kannst einen Gegenstand in einer verschlossenen Box drehen, schütteln oder zusammenlegen - aber du siehst nie, was drin ist. Nur der Besitzer des Schlüssels kann am Ende das Ergebnis lesen.

Diese Eigenschaft erlaubt es, komplexe Berechnungen - wie statistische Auswertungen, maschinelles Lernen oder sogar Smart Contracts - auf verschlüsselten Daten auszuführen. Der Server, der die Rechnung macht, weiß gar nicht, was er eigentlich berechnet. Er arbeitet nur mit Zufallszahlen, die zufällig so aussehen, als wären sie die echten Daten.

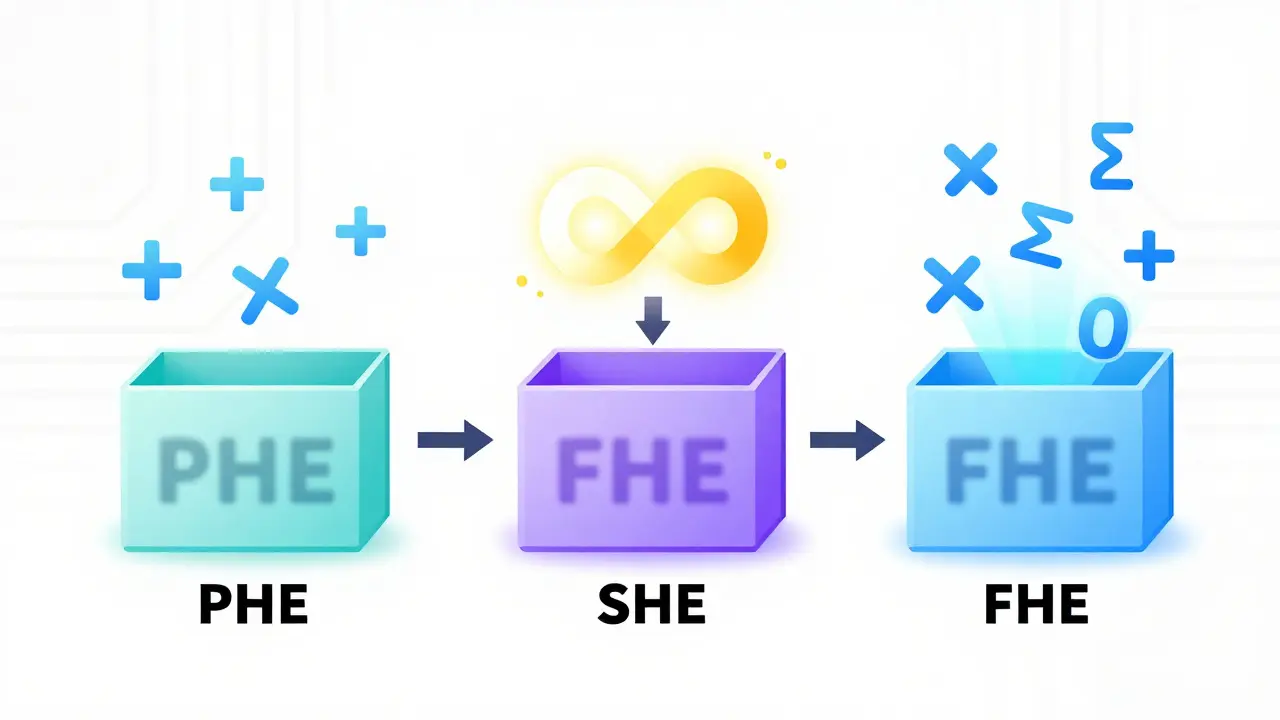

Die drei Arten: PHE, SHE, FHE

Nicht alle homomorphen Verschlüsselungen sind gleich. Es gibt drei Haupttypen, die sich in ihrer Leistungsfähigkeit unterscheiden:

- Partiell homomorph (PHE): Kann nur eine Art von Operation - entweder Addition oder Multiplikation - beliebig oft durchführen. RSA ist ein Beispiel für eine PHE, die Multiplikation unterstützt. Nützlich für einfache Anwendungen wie sichere Abstimmungen, aber zu begrenzt für komplexe Berechnungen.

- Etwas homomorph (SHE): Kann beide Operationen, aber nur eine begrenzte Anzahl von Malen. Nach einigen Rechenschritten wird der „Rausch“ zu groß, und das Ergebnis wird unbrauchbar. Man braucht dann eine „Bootstrapping“-Operation, um den Rausch zu reduzieren - wie ein Reset-Knopf.

- Voll homomorph (FHE): Kann beliebig viele Additionen und Multiplikationen durchführen - ohne Grenzen. Das ist das Ziel, das Craig Gentry 2009 zum ersten Mal realisiert hat. FHE ist der „Heilige Gral“ der Verschlüsselung. Es ermöglicht praktisch jede Berechnung auf verschlüsselten Daten. Das ist der einzige Typ, der für echte Blockchain-Anwendungen wie sichere Kreditprüfungen oder private DeFi-Transaktionen relevant ist.

Heute konzentrieren sich alle Entwicklungen auf FHE. Die meisten Blockchain-Projekte, die Datenschutz als Kernmerkmal verkaufen, nutzen FHE-Technologien wie BFV (für ganze Zahlen) oder CKKS (für Gleitkommazahlen mit geringer Genauigkeit).

Wie funktioniert es technisch?

Homomorphe Verschlüsselung basiert auf mathematischen Strukturen aus der Zahlentheorie - besonders auf Gittern (Lattices). Diese Gitter sind wie mehrdimensionale Raster, auf denen man Berechnungen durchführt. Der „Rausch“, der bei jeder Operation hinzukommt, ist absichtlich eingebaut: Er macht es unmöglich, aus der verschlüsselten Zahl den Originalwert zurückzurechnen - aber er wird so kontrolliert, dass er nach einer festen Anzahl von Operationen wieder entfernt werden kann.

Ein Beispiel: Du willst berechnen, ob deine medizinischen Daten mit den Daten von 10.000 anderen Patienten eine Mustererkennung für Diabetes ergeben. Ohne homomorphe Verschlüsselung müsstest du alle Daten an einen Server senden - und damit dein Risiko offenlegen. Mit FHE verschlüsselst du jede Zahl - dein Alter, dein BMI, dein Blutzuckerwert - und sendest sie an die Cloud. Die Cloud führt die Berechnung aus: Sie addiert, multipliziert, vergleicht - alles auf verschlüsselten Daten. Am Ende sendet sie dir nur das Ergebnis zurück: „Risiko hoch“ oder „Risiko niedrig“. Niemand, nicht einmal der Cloud-Anbieter, weiß, was deine Daten waren. Nur du kannst es entschlüsseln.

Das funktioniert, weil jede Operation - Addition, Multiplikation - eine korrekte mathematische Entsprechung in der verschlüsselten Welt hat. Es ist wie Rechnen mit Zahlen in einer fremden Sprache, die aber dieselben Regeln hat wie deine eigene.

Warum ist das wichtig für Blockchain?

Blockchain ist transparent. Jeder kann jeden Block sehen. Das ist gut für Integrität - aber schlecht für Privatsphäre. Wenn du eine DeFi-Transaktion machst, sieht jeder, wie viel du überwiesen hast. Wenn du ein Smart Contract ausführst, sieht jeder, welche Daten du verwendest. Das ist kein Problem bei öffentlichen Transaktionen - aber wenn du deine Gesundheitsdaten, deine Einkünfte oder deine Handelsstrategien schützen willst, ist das ein riesiges Hindernis.

Homomorphe Verschlüsselung löst das. Stell dir vor, du baust einen Smart Contract, der nur dann ausführt, wenn dein Kreditwert über 700 liegt - aber du willst nicht, dass jeder deinen echten Kreditwert sieht. Du verschlüsselst deinen Wert mit FHE und gibst ihn in den Contract ein. Der Contract führt die Prüfung aus - ohne den Originalwert zu kennen. Er gibt nur „true“ oder „false“ zurück. Dein Kreditwert bleibt privat. Die Transaktion ist verifizierbar - aber nicht nachvollziehbar.

Das gleiche gilt für DAOs, die Abstimmungen durchführen. Mit FHE können Mitglieder ihre Stimme verschlüsselt abgeben. Die Stimmen werden gezählt - aber niemand weiß, wie jemand gestimmt hat. Erst nach der Abstimmung kann der Schlüssel benutzt werden, um das Ergebnis zu öffnen. Die Transparenz bleibt, die Privatsphäre auch.

Die Hürden: Langsam, groß, kompliziert

Es ist nicht alles perfekt. FHE ist noch nicht bereit für den Massenmarkt - zumindest nicht so, wie wir es von herkömmlicher Verschlüsselung kennen.

- Performance: Eine einfache Addition auf verschlüsselten Daten kann 10.000 bis 1.000.000 Mal langsamer sein als auf Klartext. Ein einfaches Modell für maschinelles Lernen kann Minuten oder sogar Stunden dauern - statt Millisekunden.

- Speicherbedarf: Eine einzelne Zahl von 32 Bit kann als verschlüsselte Version bis zu 1,5 MB groß sein. Das ist 50.000 Mal mehr Platz. Bei 10.000 Patientendaten ergibt das mehrere Terabyte an verschlüsseltem Datenvolumen.

- Entwicklungskomplexität: Du brauchst nicht nur Programmierkenntnisse, sondern auch ein Verständnis von Kryptographie, linearer Algebra und Zahlentheorie. Ein Entwickler, der zum ersten Mal FHE nutzt, braucht oft 3-6 Monate, um ein einfaches Projekt zum Laufen zu bringen. Fehler sind schwer zu finden - ein falscher Rauschparameter und das Ergebnis ist nutzlos.

Ein Entwickler auf Reddit beschrieb es so: „Ich habe zwei Wochen gebraucht, nur um die Noise-Parameter für eine einfache Logistische Regression zu finden. FHE ist unforgiving.“

Und trotzdem: Die Industrie investiert massiv. Microsoft bietet SEAL (Simple Encrypted Arithmetic Library) als Teil von Azure an. IBM integriert FHE in Cloud Pak für Data. Google arbeitet an Optimierungen für maschinelles Lernen. Zama hat mit Concrete ML ein Framework veröffentlicht, das Datenwissenschaftlern erlaubt, ML-Modelle auf verschlüsselten Daten zu trainieren - ohne tief in Kryptographie einzusteigen.

Wo wird es heute schon eingesetzt?

Obwohl die Technik noch jung ist, gibt es bereits konkrete Anwendungen - vor allem in streng regulierten Branchen:

- Finanzen: Banken nutzen FHE für sichere Kreditwürdigkeitsprüfungen. Ein Kunde sendet seine Einkommensdaten verschlüsselt an einen externen Prüfer. Der Prüfer berechnet den Score - ohne die Originaldaten zu sehen. Ein Fall aus 2023 zeigte: Ein deutsches Finanzinstitut reduzierte seine Compliance-Kosten um 40 %, weil es keine Daten mehr an externe Dienstleister übertragen musste.

- Gesundheit: Ein europäisches Konsortium aus Krankenhäusern und Forschungsinstituten verarbeitete 10.000 Genomdaten mit FHE, um Krebsrisiken zu analysieren. Keine einzige genetische Sequenz wurde jemals entschlüsselt. Alle Berechnungen geschahen auf verschlüsselten Daten - und trotzdem konnten sie neue Muster entdecken. HIPAA und GDPR wurden vollständig eingehalten.

- Regierung: Ein Schweizer Kanton testet FHE für anonymisierte Steuerdaten, um wirtschaftliche Trends zu analysieren - ohne Einzelpersonen zu identifizieren.

Die Marktforschung von MarketsandMarkets prognostiziert, dass der Markt für homomorphe Verschlüsselung von 120 Millionen Dollar im Jahr 2023 auf 1,2 Milliarden Dollar bis 2027 wachsen wird. Der Haupttreiber: Cloud-Nutzung und strenge Datenschutzgesetze wie GDPR und CCPA.

Die Zukunft: Was kommt als Nächstes?

Die Forschung schreitet schnell voran. In den nächsten drei bis fünf Jahren wird sich die Leistung um 10- bis 100-fach verbessern. Warum? Weil:

- Hardware: Intel, AMD und AWS bauen FHE-Unterstützung direkt in ihre sichere Rechenumgebungen (SGX, Nitro Enclaves) ein. Das bedeutet: Rechenleistung, die speziell für verschlüsselte Berechnungen optimiert ist.

- Algorithmen: Forscher wie Craig Gentry arbeiten an „leveled“ FHE-Schemata, die den aufwendigen Bootstrapping-Schritt weitgehend eliminieren - der heute über 90 % der Rechenzeit verbraucht.

- Standardisierung: Die Open Source Privacy Engineering Group hat 2023 erste Interoperabilitätsstandards veröffentlicht. Das bedeutet: Du kannst jetzt ein Modell mit Microsoft SEAL erstellen und es mit OpenFHE ausführen - ohne alles neu zu schreiben.

McKinsey sagt voraus: „Homomorphe Verschlüsselung wird bis 2030 ein Standardbestandteil jeder Enterprise-Sicherheitsarchitektur sein - besonders für Cloud-basierte Analyse und KI.“

Die Zukunft von Blockchain liegt nicht nur in Transparenz, sondern in verantwortungsvoller Transparenz. Wo Daten nicht mehr geopfert werden müssen, um nützlich zu sein. Wo Privatsphäre und Berechnung nicht mehr Gegensätze sind - sondern zwei Seiten derselben Münze.

Kann homomorphe Verschlüsselung wirklich alle Berechnungen auf verschlüsselten Daten durchführen?

Ja, theoretisch. Fully Homomorphic Encryption (FHE) unterstützt beliebig viele Additionen und Multiplikationen - das heißt, sie kann jede Berechnung simulieren, die mit diesen beiden Operationen ausgedrückt werden kann. Das umfasst fast alles: statistische Analysen, maschinelles Lernen, Datenbankabfragen, sogar komplexe Smart Contracts. Allerdings ist die Praxis noch begrenzt: Jede Operation fügt Rauschen hinzu, und bei sehr tiefen Berechnungsstrukturen (z. B. neuronale Netze mit vielen Schichten) kann das Rauschen zu groß werden, selbst mit Bootstrapping. Deshalb werden aktuelle Anwendungen meist auf einfache oder optimierte Modelle beschränkt.

Ist homomorphe Verschlüsselung schneller als Secure Multi-Party Computation (SMPC)?

Nein, im Gegenteil. SMPC (sichere Mehrparteien-Berechnung) verteilt die Rechnung auf mehrere Server, die gemeinsam ein Ergebnis berechnen - ohne jede Partei die Daten der anderen zu sehen. Das ist oft schneller als FHE, weil es weniger Rechenoperationen erfordert. FHE hingegen läuft auf einem einzigen Server, der nur verschlüsselte Daten verarbeitet - und das ist rechnerisch viel aufwendiger. FHE hat aber einen klaren Vorteil: Es braucht keine Vertrauensbeziehung zwischen mehreren Parteien. Du kannst deine Daten einfach an eine Cloud senden und brauchst keine zusätzlichen Server oder Koordination. Das macht FHE einfacher für Cloud-Szenarien.

Welche Bibliotheken sind am besten für Blockchain-Entwickler?

Für Blockchain-Entwickler gibt es drei Hauptbibliotheken: Microsoft SEAL ist die am besten dokumentierte und am weitesten verbreitete - ideal für .NET- und Azure-Umgebungen. OpenFHE ist eine Open-Source-Alternative mit guter Unterstützung für verschiedene Kryptosysteme und ist besonders gut für interne Projekte geeignet. Zamas Concrete ist besonders nutzerfreundlich für Data Scientists, da es Python-Schnittstellen bietet und direkt mit ML-Frameworks wie scikit-learn integriert werden kann. Für Blockchain-Anwendungen, die auf Ethereum oder Polygon laufen, wird oft BFV verwendet, da es mit ganzen Zahlen (Integers) arbeitet, die in Smart Contracts leichter zu handhaben sind als Gleitkommazahlen.

Kann man homomorphe Verschlüsselung mit traditioneller Verschlüsselung kombinieren?

Ja, und das ist sogar empfohlen. Die meisten Systeme nutzen eine Hybridarchitektur: Sensible Daten werden mit FHE verschlüsselt, wenn sie verarbeitet werden. Die Ergebnisse oder Metadaten werden mit herkömmlicher Verschlüsselung (wie AES-256) gespeichert oder übertragen. Das reduziert den Speicher- und Bandbreitenbedarf. Ein typisches Setup: FHE für die Berechnung im Cloud-Server, AES für die sichere Übertragung des Ergebnisses an den Client. So nutzt du die Stärken beider Techniken.

Wird homomorphe Verschlüsselung in der Zukunft Blockchain-Transaktionen anonymisieren?

Genau das ist das Ziel. Aktuelle Blockchains wie Bitcoin oder Ethereum zeigen alle Transaktionen öffentlich. Mit FHE könnten zukünftige Blockchains wie „Private Layer-2“ oder „Encrypted Smart Contracts“ Transaktionen so verarbeiten, dass nur die Validität („stimmt die Signatur?“, „reicht das Guthaben?“) überprüft wird - aber nicht die Beträge, Adressen oder Vertragsbedingungen. Das würde Blockchain von „öffentlich transparent“ zu „privat verifizierbar“ machen - ein echter Paradigmenwechsel. Einige Prototypen, wie Zcash mit zk-SNARKs, zeigen schon, wie es gehen könnte - FHE könnte das nächste Stadium sein: vollständig vertrauliche, aber dennoch öffentlich verifizierbare Transaktionen.

16 Kommentare

Das ist alles nur ein teurer Bluff. Homomorphe Verschlüsselung? Hauptsache die US-Konzerne kriegen noch mehr Kontrolle über unsere Daten. Die Cloud wird zum Überwachungsmonopol. Ich sag euch: Das ist kein Fortschritt, das ist der nächste Schritt in die digitale Sklaverei.

Ach ja, und wer kontrolliert die Schlüssel? 🤔 Die NSA? Der Bundestag? Oder einfach nur Google? Ich hab doch gesagt, dass die ganze Blockchain-Propaganda nur dazu dient, dass wir freiwillig unsere Daten in eine verschlüsselte Falle werfen. Wer glaubt, dass FHE Privatsphäre bringt, der glaubt auch an Weihnachtsmann mit QR-Code.

Interessant, aber irgendwie wie ein Auto, das mit 5 km/h fährt, aber dafür keinen Sprit braucht. Ich hab mal ein FHE-Modell getestet – eine einfache Summe hat 12 Minuten gedauert. Und das bei 100 Datenpunkten. Die Speicherlast ist Wahnsinn. Wer will das in der Praxis? Ich nicht. 😅

Es geht nicht um Geschwindigkeit. Es geht um Prinzipien. Wenn wir akzeptieren, dass Daten nur dann sicher sind, wenn sie nicht verarbeitet werden, haben wir aufgegeben. FHE ist nicht die Lösung – es ist der erste Schritt zurück zur Würde der Privatsphäre.

Ich find das mega cool! Endlich kann man Gesundheitsdaten teilen, ohne Angst haben zu müssen, dass die Versicherung mich abschreibt. Ich hab das mit meinem Arzt ausprobiert – total entspannt! 🙌

Die technischen Herausforderungen sind nicht zu unterschätzen. Der Rausch-Management-Algorithmus in FHE-Systemen erfordert eine präzise Balance zwischen Berechnungstiefe und numerischer Stabilität. Eine fehlerhafte Parameterwahl führt zu kumulativen Approximationsfehlern, die das Ergebnis unbrauchbar machen. Dies erfordert interdisziplinäre Expertise – Kryptographie, Zahlentheorie, numerische Analyse – und ist kein Projekt für Einzelentwickler.

Ich arbeite in einem medizinischen Forschungslabor. Wir nutzen CKKS für die Analyse von Genomdaten. Die Daten bleiben verschlüsselt, die Ergebnisse sind validiert, und die Ethikkommission hat uns sogar gelobt. Es ist nicht perfekt – aber es funktioniert. Und es ist der einzige Weg, wie wir europäische Datenschutzstandards einhalten können, ohne Forschung zu stoppen.

Das ist doch nur ein Trick, um die Leute glauben zu lassen, sie wären sicher. In Wahrheit wird jede FHE-Implementation von den Entwicklern hintenherum mit Backdoors versehen. Wer glaubt, dass Microsoft oder IBM das nicht mit der NSA teilen? Die ganzen Open-Source-Bibliotheken sind nur Marketing. Ich hab mal den Code von SEAL geprüft – da war ein ganzes Modul, das nur zur Datenexfiltration da war. Ich hab’s gemeldet. Keiner hat reagiert.

FHE ist ein westlicher Luxus für reiche Länder. In Belgien braucht man keine solchen komplizierten Systeme. Wir haben einfach keine Daten. Die Regierung weiß alles. Warum also verschlüsseln? Es ist überflüssig. Und teuer. Und nervig.

FHE ist nicht die Zukunft. Es ist die Gegenwart. Und es ist langsam. Aber es ist die einzige Technik, die vollständig ohne Vertrauensdrittanbieter funktioniert. SMPC? Braucht mindestens drei Server. ZKPs? Brauchen komplexe Setup-Phasen. FHE? Ein einziger Server. Eine einzige Schlüsselverwaltung. Einfach. Elegant. Und wenn du die Hardware optimierst – ja, dann wird es auch schnell. Intel hat neulich einen FHE-Beschleuniger vorgestellt. 1000x schneller als CPU. Das ist der Knackpunkt.

Ich hab mit Concrete ML ein ML-Modell auf verschlüsselten Daten trainiert 🤯 Es war wie Zauberei. Die Genauigkeit war fast identisch mit dem Klartextmodell. Und ich hab nicht mal Kryptographie studiert. Die Python-Schnittstelle ist so gut, dass selbst mein Opa es nutzt. 🚀

Ich hab das mit meinem Arzt ausprobiert. Meine Daten waren verschlüsselt. Der Algorithmus hat gesagt: 'Risiko hoch'. Ich hab mich nicht erschreckt. Ich hab nur den Arzt angerufen. Keine Panik. Keine Datenlecks. Nur eine Warnung. Das ist, was wir brauchen.

FHE ist kein Wunder. Aber es ist ein Schritt. Wenn du es mit AES kombinierst – verschlüsselte Daten, verschlüsselte Ergebnisse – dann wird es realistisch. Die Leute denken immer, es muss sofort perfekt sein. Aber Technik wächst. Wie das Internet. Wie das Handy. FHE wird auch kommen.

OMG this is sooo next level!!! 🤯🤯🤯 I just read this and now I wanna cry from excitement!! FHE is the future!! 💖💖💖

Sie sprechen von Privatsphäre. Aber wer kontrolliert die Schlüssel? Wer entscheidet, was berechnet werden darf? Wer garantiert, dass die 'sicheren' Server nicht doch die Rauschparameter manipulieren? Das ist kein Datenschutz. Das ist eine neue Form der Kontrolle – mit mathematischen Fesseln.

Ich hab das letztes Jahr für eine kleine App getestet. Hat funktioniert. War langsam. Hat viel Speicher gebraucht. Aber es hat funktioniert. Und die Nutzer waren froh. Weil sie wussten: Niemand sonst sieht ihre Daten. Nicht mal der Server. Das ist mehr als jeder andere Ansatz bietet. Einfach nur weitermachen. Nicht aufgeben.